前言

我们在渗透测试中,第一步工作就是信息收集,所谓知己知彼才能百战百胜,而信息收集的质量,往往直接决定了渗透测试的最终成败,所以我通过查阅资料收集了整理一些常用的信息收集工具。

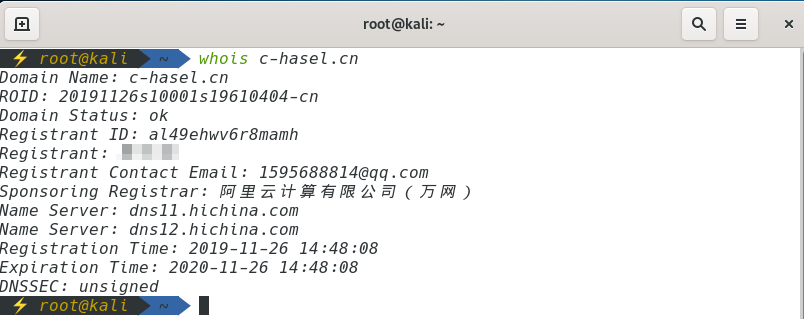

whois查询

whois www.xxx.com |

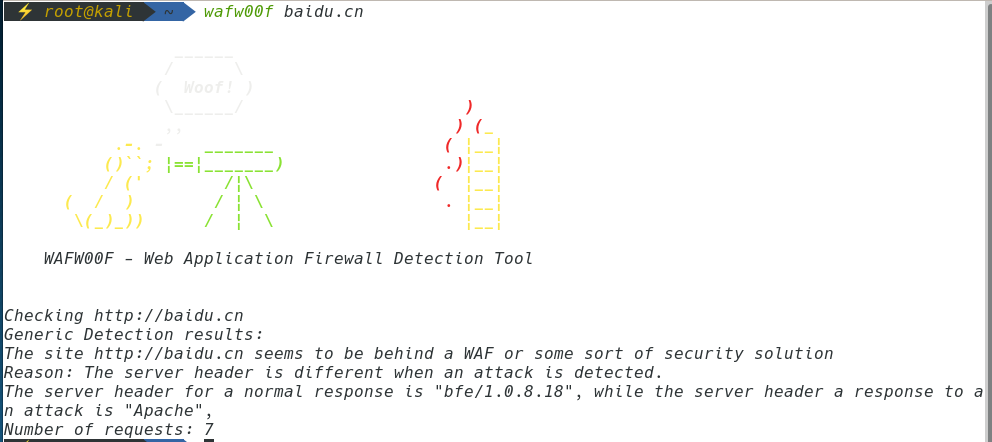

WAF防火墙识别

wafw00f xxx.com |

Nmap

nmap作为渗透测试人员必备、必会的一款工具,这里就不在赘述了。

查看局域网中的在线设备

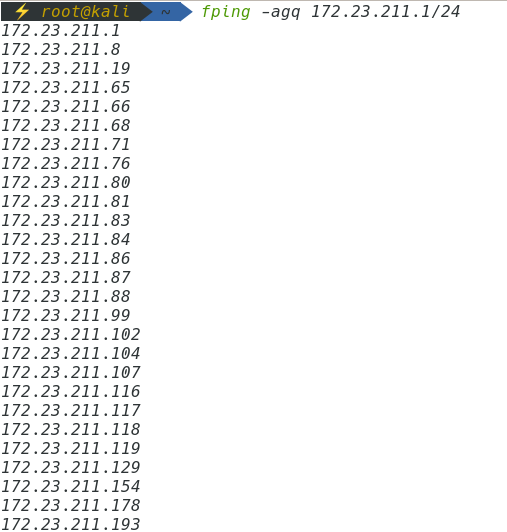

fping

fping -agq ip/mask |

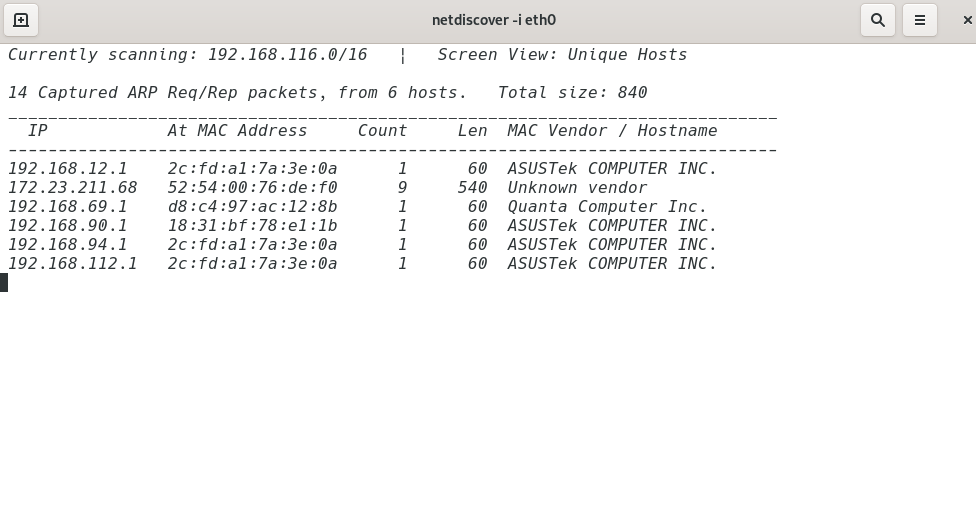

netdiscover

netdiscover -i eth0 |

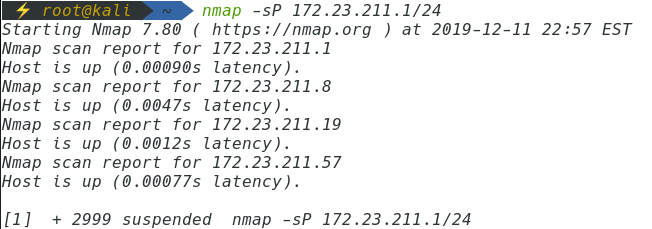

nmap

namp -sP ip/mask |

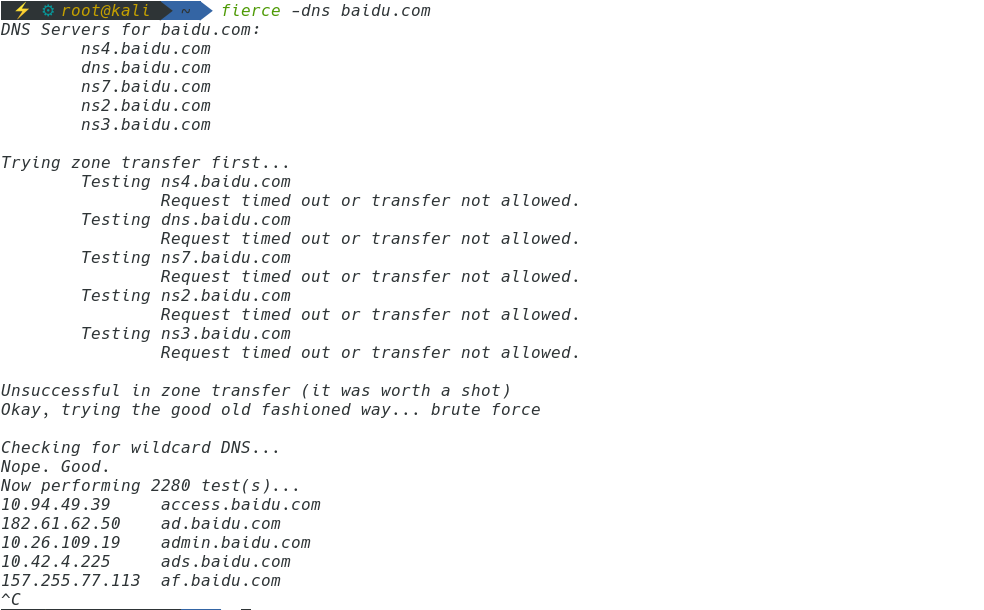

DNS信息收集

fierce -dns xxx.com |

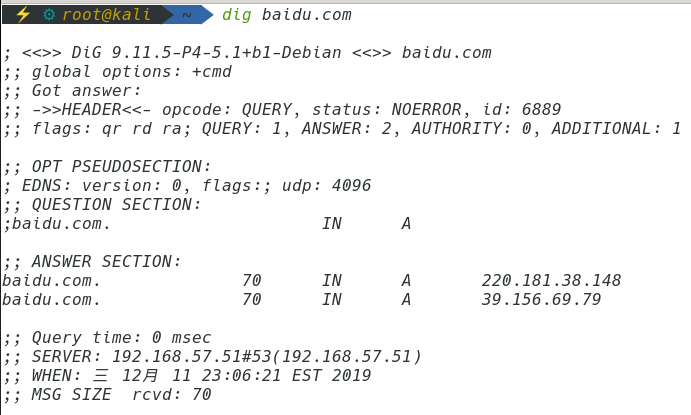

域信息收集

dig xxx.com |

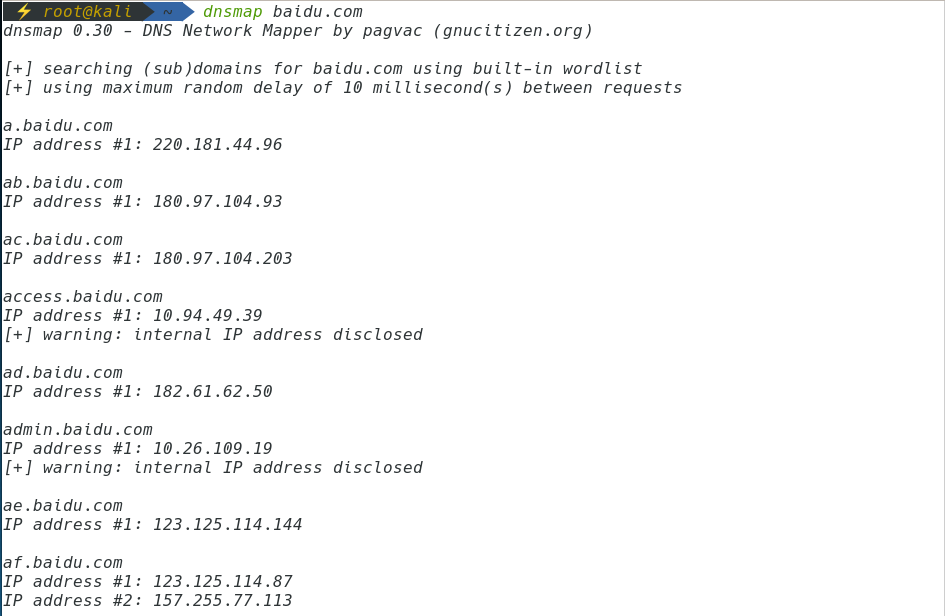

网段信息扫描

dnsmap xxx.com |

dnsmap主要用来在渗透测试的信息收集阶段协助测试网络的基础设施的安全性,它能够发现目标的网段、域名、甚至电话号码等重要信息。

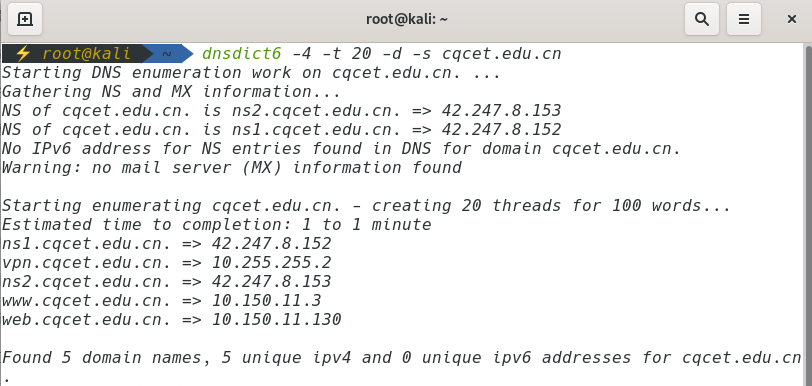

子域收集

dnsdist6 -4 -t 20 -d -s xxx.com |

但是kali上没有自带这个工具,所以我们需要手动下载安装

https://src.fedoraproject.org/lookaside/pkgs/thc-ipv6/thc-ipv6-2.7.tar.gz/2975dd54be35b68c140eb2a6b8ef5e59/thc-ipv6-2.7.tar.gz

tar zvxf thc-ipv6-2.7.tar.gz |

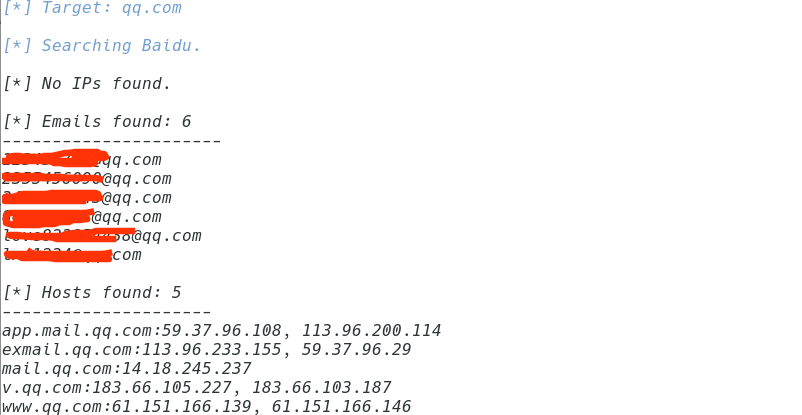

theharvester网站用户信息收集

TheHarvester能够收集电子邮件账号、用户名、主机名和子域名等信息。它通过Google、Bing、PGP、LinkedIn、Baidu、Yandex、People123、Jigsaw、Shodan等公开资源整理收集这些信息。这些信息将在后期的渗透测试阶段发挥巨大的作用。

应用示例:

我们想从百度(baidu)搜索引擎中的前200项搜索结果中挖掘目标域里的电子邮件地址和主机名,可以输入下述指令:

theHarvester -d qq.com -l 200 -b baidu |

不一会我们就收集到了一些电子邮件账号和二级子域名,部分模块是需要翻墙的。

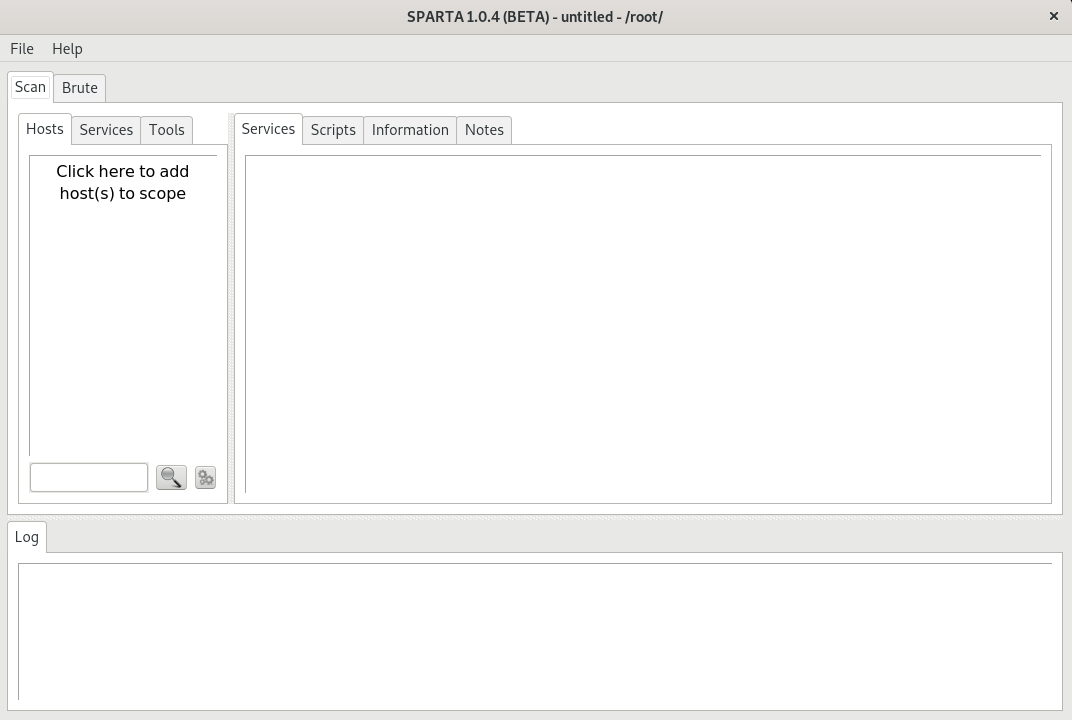

sparta

在我们渗透的时候基本上都会用到nmap、Metasploite、sqlmap、Hydra等工具,这些工具不管是单一功能还是额外的脚本插件都很强大,有时候我们也需要多款工具组合使用,这时候集成工具的便捷性就体现出来了。

Sparta的功能主要包含如下:

端口扫描,程序自动调用nmap进行扫描,根据nmap的扫描结果,nikto自动加载结果,展开更精确的扫描。

针对扫描的结果,特定使用,如:使用dirbuster目录爆破,利用webslayer进行web指纹识别。

针对可爆力破解的端口,可调用hydra进行暴力破解。

使用方法:kali终端直接输入sparta就会打开软件

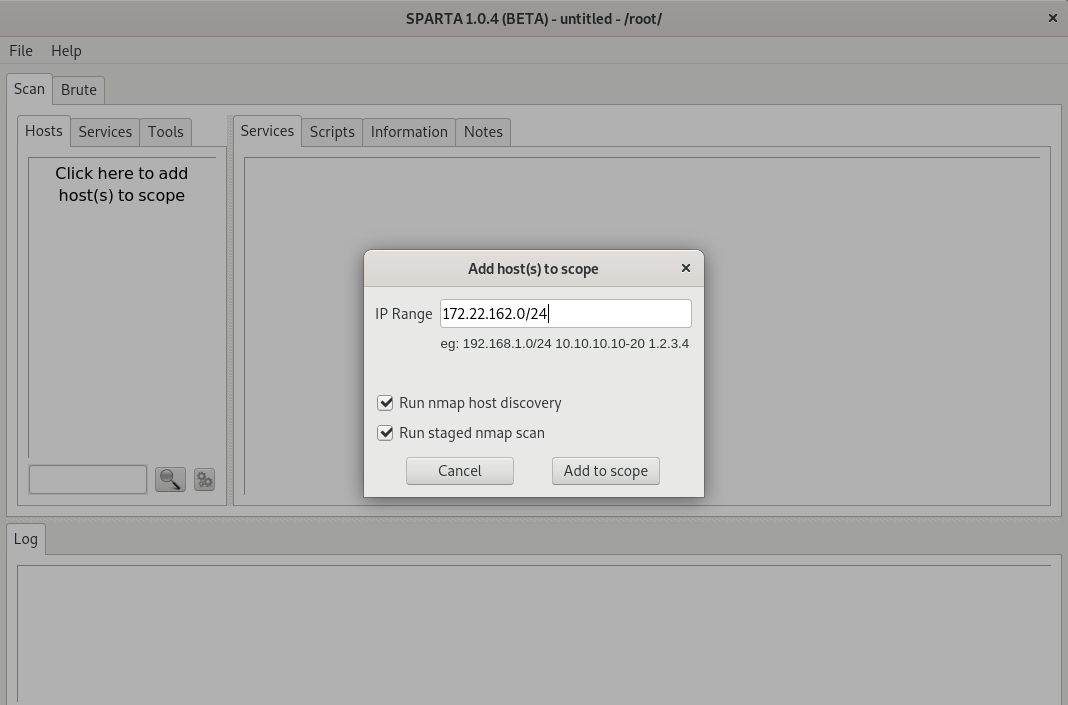

工具打开后点击左边hosts空白处,在弹出的窗口输入要扫描的主机段,点击Add to scope开始扫描

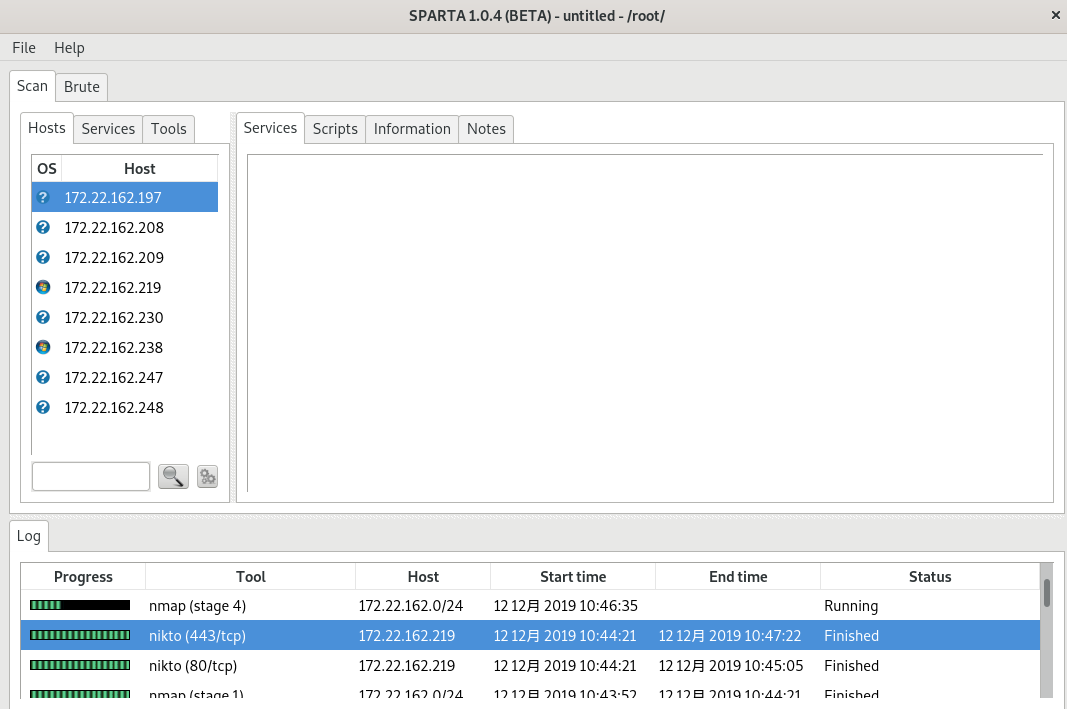

扫描开始,通过(Finished/Running)判断是否扫描完毕,可以从扫描状态栏看到我们使用了nmap和nikto工具进行了自动化扫描

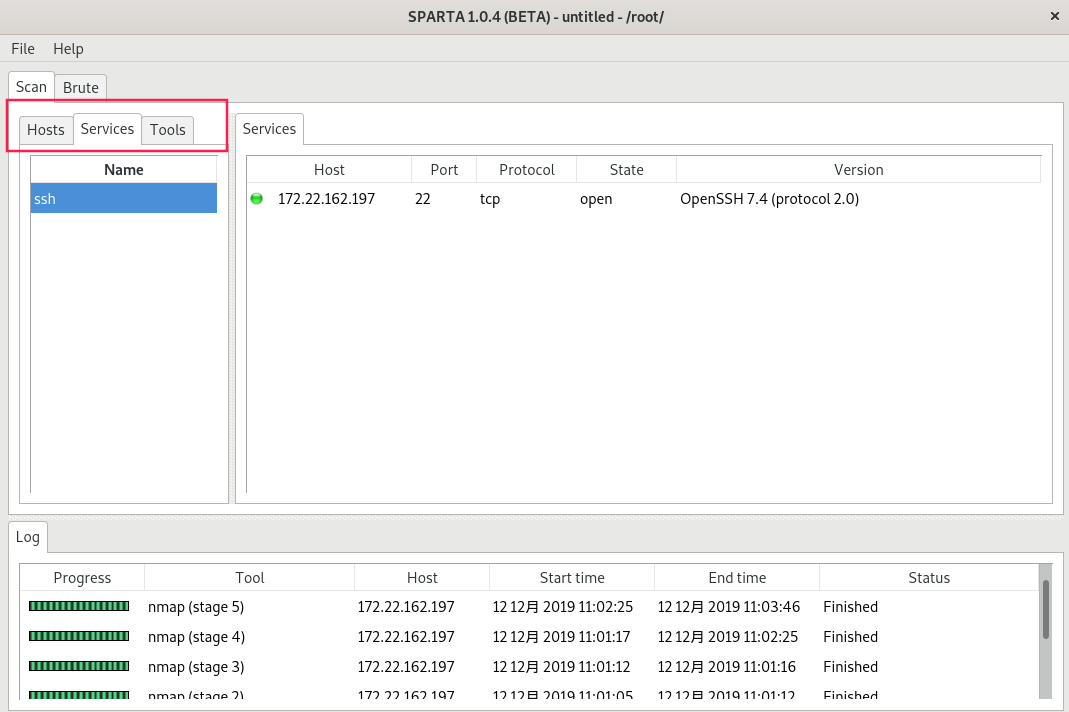

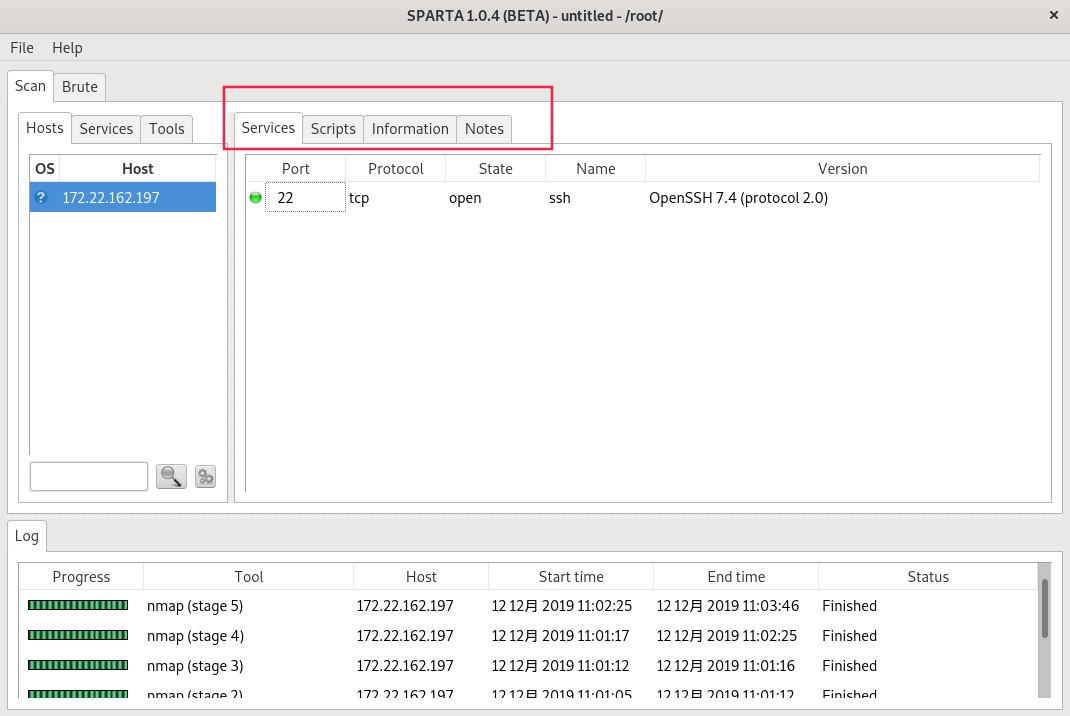

扫描完毕,可以切换Hosts、Servuces、Tools栏查看主机、信息系统、服务信息以及工具扫描结果

在Hosts栏选择其中一个主机,可以在右侧显示更多信息:服务端口开放情况、利用脚本、基本网路信息等

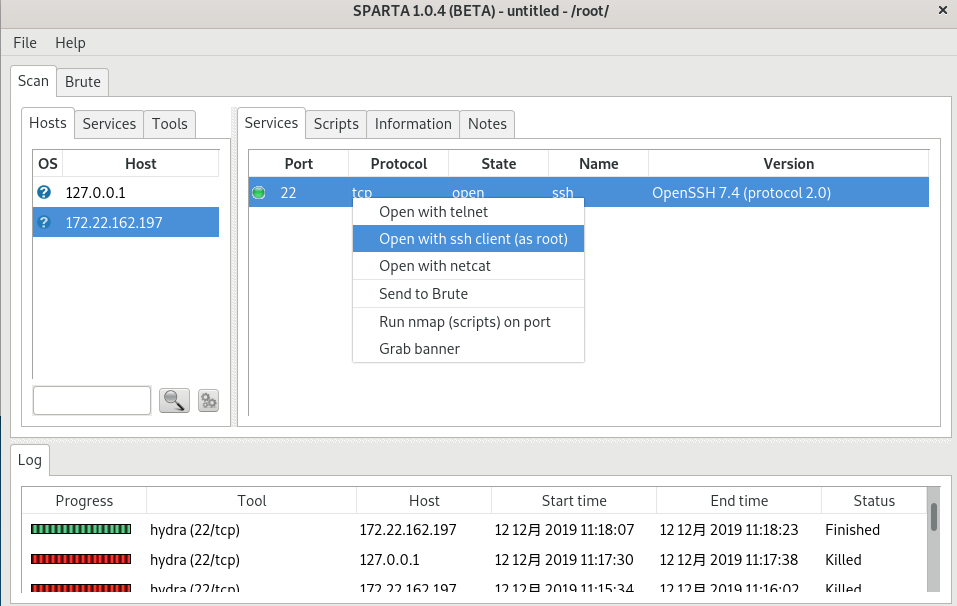

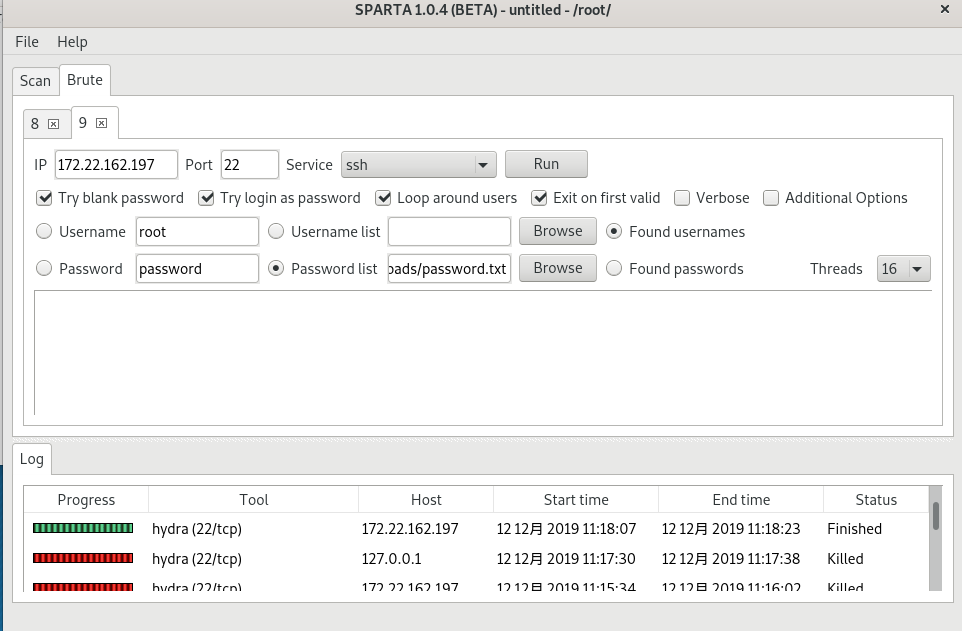

接下来我们选择172.22.162.197这台虚拟机进行ssh爆破,右击目标端口,选择Open with ssh client,他会自动打开一个终端进行连接,我们暂时先不管

接下来我们选择Send to Burte将目标端口发送至Burte功能

设置好账号、密码、线程后点击Run开始爆破(账号密码可以自行自定或者加载字典)

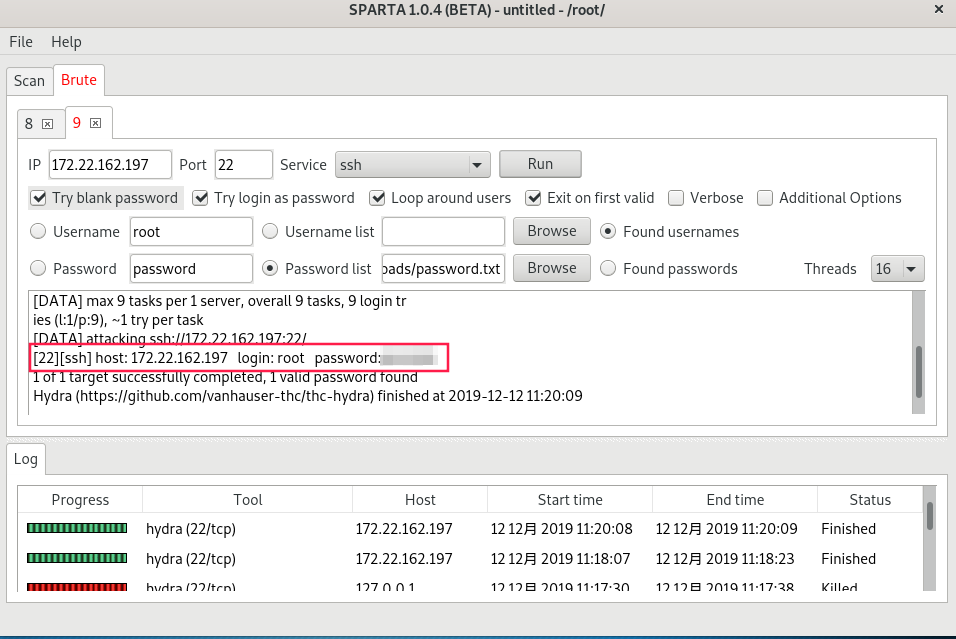

如果字典强大就会爆出账号(root)密码我打码了

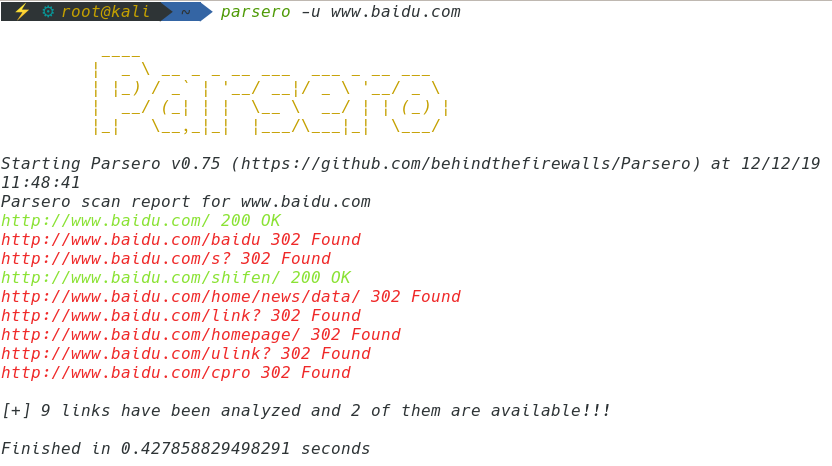

parsero探测robots文件

该工具会自动探测目标站点的robots文件并确认实际可访问性

parsero -u xxx.com |

该工具需要用户使用apt命令下载

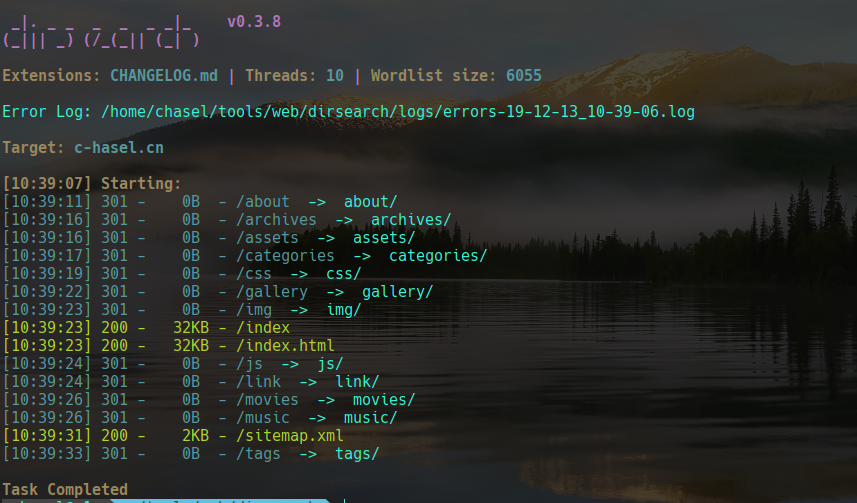

dirsearch

dirsearch是一款目录爆破工具

python3 dirsearch.py -u url -e * |

该软件需要自行下载:

git clone https://github.com/maurosoria/dirsearch.git |

dmitry

dmitry可以扫描端口、从Netcraft.com获取主机信息,子域名,域名中包含的邮件地址,whois主机IP和域名信息等,为了更好的体验,请提前自备翻墙利器,否则效果会大打折扣

dmitry [-winsepfb] [-t 0-9] [-o%host.txt]主机 |

| 参数 | 作用 |

|---|---|

| -o | 将输出保存到%hosts.txt或由-o文件指定的文件 |

| -i | 对主机的IP地址执行whois查找 |

| -w | 对主机的域名执行whois查找 |

| -n | 在主机上检索Netcraft.com信息 |

| -s | 执行搜索可能的子域 |

| -e | 执行搜索可能的店址邮件地址 |

| -p | 在主机上执行TCP端口扫描(这是全连接扫描) |

| -f | 在显示输出报告过滤端口的主机上执行TCP端口扫描 |

| -b | 读取从扫描端口接收的横幅 |

| -t | 0-9扫描TCP端口时设置TTL(默认为2) |